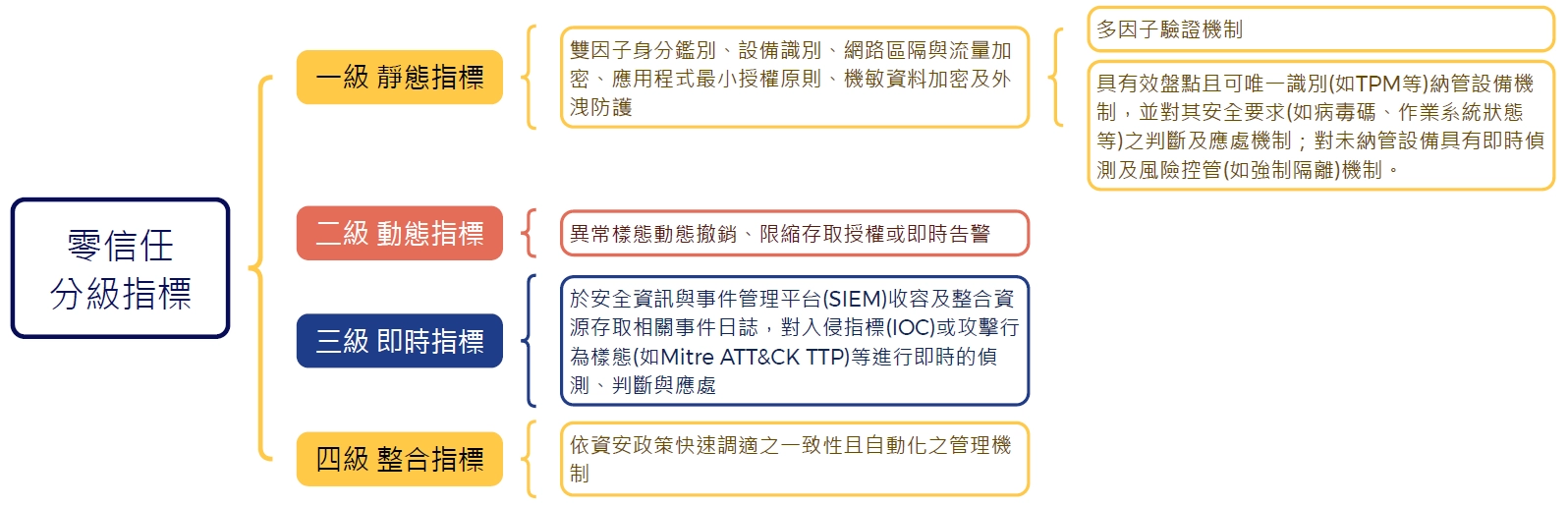

零信任在資安界已經討論了很多年,台灣金管會在這兩年前也發布了「金融業導入零信任架構參考指引」,接下來便開始逐步要求相關金融單位務必導入零信任。可是,究竟對於一般企業而言,到底要做到何種程度才算「零信任」?

依據指引內容,分級指標分階段導入資安管控措施,當中的第一階段(也就是第一級)「靜態指標」:著重在既有資安防護機制之優化及整合,包含雙因子身分鑑別、設備識別、網路區隔與流量加密、應用程式最小授權原則、機敏資料加密及外洩防護等,由關鍵資源存取路徑強化防護縱深。

圖:零信任指引分級指標

從指引來看這本身就不是一件容易理解和實踐的事情,所以我們來瞭解到底要做哪些事情才算是零信任的推動基礎。在此之前,我們先借用ISO27001的條文來看合規面,就不會過度解讀要求,甚至對組織的資源或營運產生負擔。

ISO27001中我們的控制措施 A.8.5安全鑑別,其實就是指標中的「身分鑑別」,雖然我們知道 A.5.17才是身分鑑別 (鑑別資訊),但從其要求來看,零信任也就是強化版的鑑別資訊。身分鑑別的合規,其實是通行碼管理,也就是一直以來我們使用的帳號密碼驗證,隨著資安攻擊威脅與日俱增,傳統的帳密安全早已備受考驗,就如同前篇「帳號密碼的安全管控」已經說明要使用多因子驗證(MFA)作為安全驗證的防線。

其次是設備識別,ISO27001 A.5.9資訊及其他相關聯資產之清冊 具體要求就是盤點資訊資產並造冊,但零信任對於設備的盤點必須更仔細,除了盤點伺服器主機網路設備,更要盤點到設備的個體,如同識別主機板編號的程度,把每一部設備都當成獨立的個體,才能直接識別該設備是否在組織允用的名單內,且是不能被輕易偽冒取代的。盤點的對象可能還包括未知的設備,包括員工自帶的設備,或是供應商遠端工作的電腦。

依此看來,零信任的推動基礎最初要先建立在設備盤點和存取控制之上,假如設備要在組織認可的範圍內(例如辦公室)使用,就必須列管,並且加上多因子驗證,才能完成第一階段的導入部份工作。

因此我們再從ISO27001合規上升到零信任的層級來看,需要強化的項目至少已經提到兩項:

- 資產管理不僅僅是製作ISMS資產清冊,更必須識別到設備的個體及個人裝置(包含自帶設備/BYOD),將所有端點裝置納入控管範圍。

- 存取控制的鑑別資訊不得只有帳號通行碼驗證,必須要在鑑別過程導入多因子驗證機制。

當我們在導入零信任,最好是採用階段式的導入,先盤點最重要的設備並加上多因子驗證。當階段目標完成後,再逐漸考慮實施其他的零信任機制。

作者:潘柏廷 Conrad Pan

現職:亞瑟國際驗證專任資安技術專家,資深資安教育者,曾任資安輔導顧問,專長領域為資安、個資、人工智慧